Yeni TrickMo Varyantı, TON C2 ve SOCKS5 ile Android Ağına Sızıyor

Siber güvenlik araştırmacıları, TrickMo adlı Android bankacılık truva atının yeni bir versiyonunu tespit etti. Bu versiyon, komut ve kontrol (C2) için The Open Network (TON) kullanıyor.

ThreatFabric tarafından Ocak ve Şubat 2026 arasında gözlemlenen yeni varyant, Fransa, İtalya ve Avusturya’daki bankacılık ve kripto para cüzdanı kullanıcılarını aktif bir şekilde hedef alıyor.

ThreatFabric, yaptığı açıklamada, “TrickMo, önceki varyantta da kullanılan bir çalışma zamanında yüklenen APK (dex.module) kullanıyor, ancak yeni ağ odaklı işlevsellik ekleyen güncellemelerle birlikte geliyor. Bu özellikler arasında keşif, SSH tünelleme ve SOCKS5 proxy yetenekleri bulunuyor. Bu sayede enfekte olmuş cihazlar programlanabilir ağ geçidi ve trafik çıkış noktaları olarak işlev görebiliyor,” dedi.

TrickMo, 2019’un sonlarından beri aktif olan bir cihaz ele geçirme (DTO) kötü amaçlı yazılım olarak tanımlanıyor. İlk olarak CERT-Bund ve IBM X-Force tarafından tespit edildi ve Android’in erişilebilirlik hizmetlerini kötüye kullanarak tek kullanımlık şifreleri (OTP) ele geçirme yeteneğiyle tanımlandı.

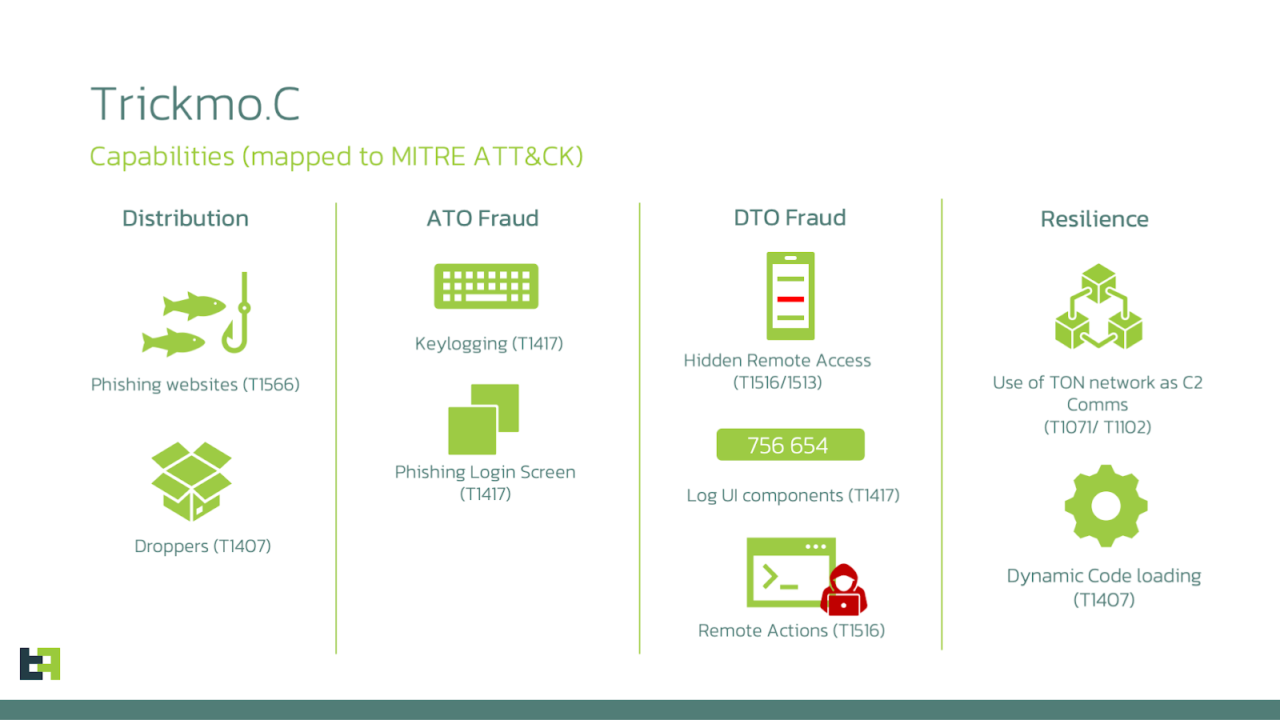

Ayrıca, kimlik bilgilerini çalmak, tuş vuruşlarını kaydetmek, ekran kaydı yapmak ve SMS mesajlarını yakalamak gibi geniş bir özellik yelpazesine sahip. Bu, operatöre cihazın tam uzaktan kontrolünü sağlıyor.

TrickMo’nun en son sürümleri, TrickMo C olarak adlandırılıyor ve aşamalı web siteleri ve dropper uygulamaları aracılığıyla dağıtılıyor. Dropper uygulamaları, kötü amaçlı yazılımı dinamik olarak yüklenen bir APK (“dex.module”) için bir köprü işlevi görüyor. Ayrıca, TON merkeziyetsiz blok zincirini gizli C2 iletişimi için kullanıyor.

ThreatFabric, “TrickMo, ana APK’nın başlatılması sırasında bir döngüsel bağlantı noktası üzerinden başlatılan yerleşik bir TON proxy’sine sahiptir,” dedi. “Botun HTTP istemcisi bu proxy üzerinden yapılandırılmıştır, böylece her dış komut ve kontrol isteği .adnl ana bilgisayar adına yönlendirilir ve TON katmanından çözülür.”

Kötü amaçlı yazılımı içeren dropper uygulamaları, Facebook üzerinden TikTok’un yetişkin dostu sürümleri olarak maskelemektedir. Gerçek kötü amaçlı yazılım ise Google Play Hizmetleri olarak kendini göstermektedir.

Önceki “dex.module” sürümleri, erişilebilirlik odaklı uzaktan kontrol işlevselliğini socket.io tabanlı bir kanal aracılığıyla uygularken, yeni sürüm, kötü amaçlı yazılımı geleneksel bir bankacılık truva atından daha fazla yönetilebilir bir araç haline getiren ağ işlevsel bir alt sisteme sahiptir.

Bu alt sistem, saldırganın kurbanın ağ konumundan ağ keşfi yapmasına olanak tanıyan curl, dnslookup, ping, telnet ve traceroute gibi komutları desteklemektedir.

Bir diğer önemli özellik, ele geçirilmiş cihazı kötü amaçlı trafiği yönlendiren bir ağ çıkış noktası haline getiren SOCKS5 proxy’sidir. Bu, bankacılık, e-ticaret ve kripto para borsa hizmetlerinde IP tabanlı dolandırıcılık tespit imzalarını aşmaktadır.

Ayrıca, TrickMo, Pine hooking framework’ü ve geniş NFC ile ilgili izinler içeren iki pasif özellik barındırıyor. Ancak bunlar henüz uygulanmamış durumda. Bu, ana geliştiricilerin gelecekte truva atının yeteneklerini genişletmeyi düşündüğünü gösteriyor.

ThreatFabric, “Kötü amaçlı yazılım, geleneksel DNS ve kamu internet altyapısına güvenmek yerine, yerleşik bir yerel TON proxy aracılığıyla yönlendirilen .adnl uç noktaları üzerinden iletişim kuruyor. Bu, geleneksel kapatma ve ağ engelleme çabalarının etkinliğini azaltıyor ve trafiği meşru TON faaliyetleriyle karıştırıyor,” dedi.

Bu yeni varyant, enfekte cihazların operasyonel rolünü SSH tünelleme ve kimlik doğrulamalı SOCKS5 proxy ile genişleterek, ele geçirilen telefonları programlanabilir ağ geçitleri ve trafik çıkış noktaları haline getiriyor. Bağlantılar, kurbanın kendi ağ ortamından kaynaklanıyor.