Ollama’daki Kritik Güvenlik Açığı, Uzak Bellek Sızıntısına Yol Açıyor

Siber güvenlik araştırmacıları, Ollama adlı açık kaynaklı platformda kritik bir güvenlik açığı tespit etti. Bu açık, uzaktan erişim sağlanarak, kimliği doğrulanmamış bir saldırganın tüm işlem belleğini sızdırmasına olanak tanıyabilir.

Out-of-bounds read (sınır dışı okuma) açığı, dünya genelinde 300,000’den fazla sunucuyu etkileyebilecek nitelikte. Bu zafiyet, CVE-2026-7482 olarak takip ediliyor ve CVSS puanı 9.1. Cyera tarafından Bleeding Llama kod adıyla anılmaktadır.

Ollama, büyük dil modellerinin (LLM’ler) yerel olarak çalıştırılmasına olanak tanıyan popüler bir açık kaynak çerçevesidir. GitHub’da proje, 171,000’den fazla beğeni almış ve 16,100’den fazla kez fork edilmiştir.

Ollama’nın 0.17.1 sürümünden önce, GGUF model yükleyicisinde bir heap out-of-bounds read açığı bulunmaktadır. CVE.org’da yer alan açıklamaya göre, /api/create uç noktası, saldırgan tarafından sağlanan bir GGUF dosyasını kabul ediyor ve bu dosyadaki tensor offset ve boyutları, dosyanın gerçek uzunluğundan fazlasını talep edebiliyor. Sunucu, tahsis edilen heap buffer’ı aşarak okumalar yapabiliyor.

GGUF, GPT-Üretilmiş Birleştirilmiş Format anlamına gelir ve büyük dil modellerinin yerel olarak kolayca yüklenip çalıştırılabilmesi için kullanılan bir dosya formatıdır. Bu format, popüler model kaydetme formatlarıyla karşılaştırılabilir.

Açığın temelinde, Ollama’nın bir GGUF dosyasından model oluşturmak için unsafe package’ını kullanması yatıyor. Bu durum, programlama dilinin bellek güvenliği garantilerini aşarak işlemler gerçekleştirilmesine olanak tanıyor.

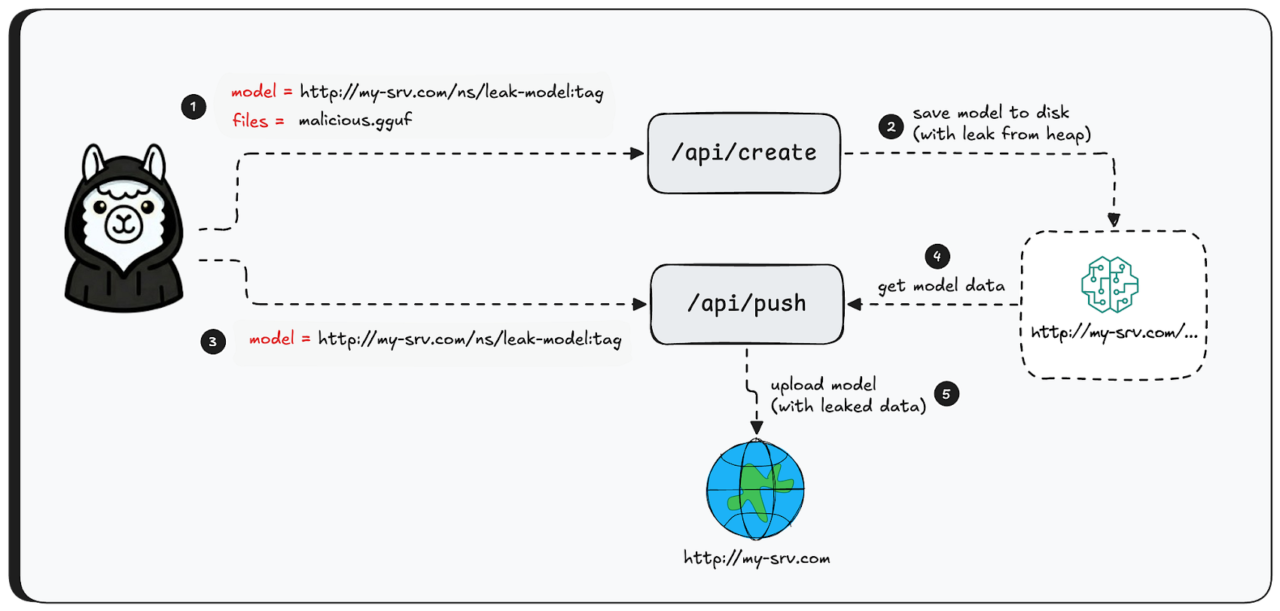

Bir saldırı senaryosunda, kötü niyetli bir aktör, /api/create uç noktasını kullanarak, belirli bir şekle sahip bir GGUF dosyasını açık bir Ollama sunucusuna gönderebilir. Bu durum, model oluşturma sırasında out-of-bounds heap okumasını tetikleyebilir. Açığın başarılı bir şekilde kullanımı, Ollama işlem belleğinden hassas verilerin sızdırılmasına yol açabilir.

Sızdırılan veriler, ortam değişkenleri, API anahtarları, sistem istemleri ve eşzamanlı kullanıcıların konuşma verilerini içerebilir. Bu veriler, /api/push uç noktası aracılığıyla bir saldırganın kontrolündeki bir kayıt defterine yüklenerek dışarıya sızdırılabilir.

Açığın istismar zinciri üç adımda gerçekleşiyor. Cyera güvenlik araştırmacısı Dor Attias, “Bir saldırgan, AI çıkarımınızdan kuruluş hakkında neredeyse her şeyi öğrenebilir – API anahtarları, özel kod, müşteri sözleşmeleri ve daha fazlası” diye belirtti.

Ollama’daki İki Yamanamış Açık, Sürekli Kod Yürütmesine Neden Oluyor

Striga araştırmacıları, Ollama’nın Windows güncelleme mekanizmasında iki açık daha tespit etti. Bu açıklar, sürekli kod yürütmesine neden olabilecek şekilde birleştirilebilir. Açıklar, 27 Ocak 2026’da bildirilmiş olmasına rağmen güncellenmemiştir.

Striga’nın kurucu ortağı Bartłomiej “Bartek” Dmitruk, Windows masaüstü istemcisinin oturum açıldığında Windows Başlangıç klasöründen otomatik olarak çalıştığını ifade etti. Ayrıca, /api/update uç noktasını kullanarak arka planda güncellemeleri kontrol ettiğini belirtti.

Belirlenen açıklar, yol geçişi ve eksik imza kontrolü ile ilgilidir. Bu açıklar, güncelleme yanıtlarını etkileyebilen bir saldırganın, her oturum açışta rastgele kod çalıştırmasına imkân tanıyabilir. Saldırı senaryosu, saldırganın güncelleme sunucusunu kontrol etmesini gerektirir.

Ollama’nın Windows sürümleri 0.12.10 ile 0.17.5 arasında bu iki açıktan etkilenmektedir. Kullanıcılara, otomatik güncellemeleri kapatmaları ve Başlangıç klasöründen mevcut Ollama kısayolunu kaldırmaları önerilmektedir.